网络和设备如何继承安全权限

安全系统以不同的方式应用继承的安全权限,具体取决于可通过

RSLinx Classic

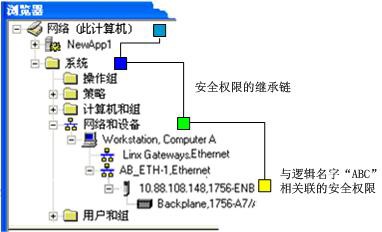

用于本地计算机的控制硬件是由网络相对路径还是由逻辑名称保护的,还取决于设备是否是资源分组的成员。继承的权限如何应用于网络相对路径

通过网络相对路径引用的控制网络和设备继承安全权限的方式与其他可保护资源相同。安全权限从资源继承,然后通过整个路径传递到

浏览器

顶部的 Network Directory 或 Local Directory。这意味着可以通过多个路径访问的控制设备可以有多组安全权限。

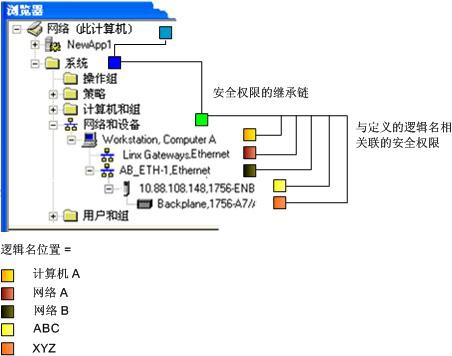

继承如何应用于逻辑名称

通过逻辑名称引用的控制网络和设备仅从逻辑名称本身继承安全权限,然后从

网络和设备

树的顶部,再从系统

文件夹,最后从 Network Directory 或 Local Directory 本身继承安全权限。如果控制设备由逻辑名称引用,则不从

网络和设备

树内部继承安全权限。例如,如果安全设置应用于控制器 10.88.108.148,1756-ENBT(由逻辑名称“ABC”引用,如下所示),则即使安全权限也应用于 AB_ETH-1 网络和计算机 A 工作站,其安全权限链仍如下所示:

ABC > Networks and Devices > System > Network

和权限继承在系统中其他位置的工作方式不同,由逻辑名称引用的网络和设备的安全权限“跳过”了

网络和设备

树内部的级别。这样可以防止一个设备继承多组安全权限。假设每个网络和设备都由逻辑名称引用,则上例中所示的网络和设备的权限继承链如下:

网络或设备 | 继承路径 |

|---|---|

工作站 | 计算机 A(工作站,计算机 A)> 网络和设备 > 系统 > 网络 |

网络 |

|

控制器 | ABC (10.88.108.148,1756-ENBT) > 网络和设备 > 系统 > 网络 |

背板 | XYZ(背板,1756-A7/A)> 网络和设备 > 系统 > 网络 |

使用资源分组和无资源分组两种条件下继承的工作方式

资源分组允许网络或设备从与该资源分组关联的应用程序或区域(而不是从

系统

文件夹,网络和设备

节点,然后从网络和设备

文件夹中的条目,向下到设备本身)继承其安全权限。这意味着资源分组允许网络和设备继承安全权限(就如任何其他位于应用程序或区域中的资源一样),简化了管理。

如果网络或设备是资源分组的成员,并且还关联了一个逻辑名称,则设备将首先从逻辑名称继承其安全权限,然后从与该资源分组关联的应用程序或区域继承其安全权限。

汇总

- 如果设备没有任何与之关联的逻辑名称,并且是资源分组的成员,则设备的继承路径为:设备>区域>应用程序>Network Directory-或-设备>应用程序>Local Directory

- 如果设备没有任何与之关联的逻辑名称,并且是资源分组的成员,则设备的继承路径为:逻辑名称>区域>应用程序>Network Directory-或-逻辑名称>应用程序>Local Directory

- 如果设备没有任何与之关联的逻辑名称,并且不是资源分组的成员,则设备的继承路径为:设备>网络和设备树路径>网络和设备>“系统”文件夹>Network Directory 或 Local Directory继承不会跳过设备与网络和设备树顶层间的任何级别。

- 如果设备有与之关联的逻辑名称,并且不是资源分组的成员,则设备的继承路径为:逻辑名称>网络和设备>“系统”文件夹>Network Directory 或 Local Directory继承会跳过逻辑名称与网络和设备树顶层之间的所有级别。

切记明确权限总是会覆盖继承的权限。

评估访问权限

系统按照以下顺序为网络和设备检查安全权限:

- 在最低的级别检查明确拒绝权限(例如,逻辑名称“ABC”,其引用 10.88.108.148,1756-ENBT)。如果找到匹配条目,访问被拒绝。

- 在最低的级别检查允许权限。如果找到匹配条目,则授权访问。

- 在父级别检查明确拒绝权限(例如,网络和设备文件夹)。如果找到匹配条目,访问被拒绝。

- 在父级别检查允许权限。如果找到匹配条目,则授权访问。

- 如果在检查了所有级别之后,没有找到匹配的权限,则访问被隐式拒绝。

这样,即使在父级别明确拒绝了访问,子级别也可以覆盖该设置并允许访问。例如,可能会明确拒绝对

RSLogix 5

工程进行梯形逻辑更改的总体权限。但是,可允许对工程中的某个梯形文件夹进行更改。评估权限时,最先评估最低级别的权限,然后沿权限链向上评估。

提供反馈